Agenti dell’intelligence russa dietro l’avvelenamento del giornalista e oppositore di Putin, Alexei Navalny. L’inchiesta spettacolare di Bellingcat e Insider in collaborazione con Der Spiegel e CNN

10 min letturaQuesto caso inizia la scorsa estate, ad agosto. Durante un volo tra Tomsk e Mosca, Alexei Navalny, giornalista, politico e da anni oppositore del presidente russo Vladimir Putin, si sente male. L’aereo su cui viaggia fa un atterraggio di emergenza a Omsk, dove Navalny viene ricoverato. Fin da subito, Kira Yarmysh, la sua portavoce, dichiara che l’uomo è stato avvelenato con una sostanza tossica. Il giorno dopo il ricovero, il primario dell’ospedale siberiano di Omsk afferma però di aver diagnosticato a Navalny una malattia metabolica causata da un basso livello di zucchero nel sangue. Ma Yulia Navalnaya, moglie di Navalny, scrive al presidente russo chiedendo di lasciare che suo marito venga portato in un ospedale in Germania perché ha "bisogno di assistenza medica qualificata".

Il 22 agosto Navalny, in coma farmacologico, viene così trasportato in un ospedale a Berlino. Dopo 32 giorni di ricovero, di cui 24 passati in terapia intensiva, Alexei Navalny viene dimesso. “Sulla base dei progressi del paziente e delle condizioni attuali, i medici curanti ritengono che sia possibile un recupero completo. Tuttavia, è ancora troppo presto per valutare i potenziali effetti a lungo termine" si legge in un comunicato della struttura sanitaria tedesca. Dopo aver effettuato test tossicologici, il governo tedesco comunica che Navalny è stato avvelenato con il Novichok, agente nervino sviluppato negli anni ‘70 e ‘80 in Russia. Un responso confermato anche dall’Organizzazione per la proibizione delle armi chimiche (OPCW). Del Novichok si era molto parlato nel 2018, quando l'ex spia russa Sergei Skripal e sua figlia Yulia erano stati avvelenati a Salisbury, in Inghilterra.

Sulle responsabilità di quanto successo, l’Alto rappresentante dell'Unione europea per gli affari esteri e la politica di sicurezza a settembre chiede un’inchiesta “trasparente e indipendente”. A ottobre, in un comunicato congiunto dei ministri degli esteri francese e tedesco, si legge che "Francia e Germania hanno ripetutamente invitato la Russia a indagare a fondo sulle circostanze di questo crimine e a chiedere conto agli autori. Finora la Russia non ha fornito una spiegazione credibile. In questo contesto, riteniamo che non vi sia altra spiegazione plausibile per l'avvelenamento dell'onorevole Navalny che un coinvolgimento e una responsabilità russi". Per questo motivo i due paesi chiedono ai partner europei e ottengono nuove sanzioni nei confronti della Russia.

Vladimir Putin ha però sempre negato qualsiasi coinvolgimento e ha accusato la Germania e i suoi alleati di aver “scatenato una campagna di disinformazione di massa contro la Russia”. Secondo lo stesso Navalny, invece, dietro il suo avvelenamento c’è Putin: «Non vedo altra spiegazione».

Cosa ha scoperto l’inchiesta congiunta di giornalisti sul caso Navalny

A joint investigation between Bellingcat and The Insider, in cooperation with Der Spiegel and CNN, has discovered voluminous telecom and travel data that implicates Russia’s Federal Security Service (FSB) in the poisoning of Alexey Navalny. https://t.co/ACbA2gkV2H

— Bellingcat (@bellingcat) December 14, 2020

Un’inchiesta giornalistica congiunta di Bellingcat e The Insider, in collaborazione con Der Spiegel e CNN, pubblicata lo scorso 14 dicembre, ha però scoperto una mole voluminosa di dati sulle telecomunicazioni e sui viaggi che implicherebbe il coinvolgimento del Servizio federale per la sicurezza della Federazione russa (FSB, principale agenzia dell'intelligence russa) nell'avvelenamento di Alexey Navalny.

Data shows that operatives from a clandestine FSB unit, specialized in working with poisonous substances, shadowed Navalny during his trips across Russia in 2017, 2019 and 2020, traveling alongside him on more than 30 overlapping flights to the same destinations. pic.twitter.com/9gS3KN0Qrg

— Bellingcat (@bellingcat) December 14, 2020

Secondo quanto scoperto dai giornalisti, sembra che l'avvelenamento sia successivo a una sorveglianza iniziata nel 2017, poco dopo che l’oppositore politico di Putin aveva annunciato la sua intenzione di candidarsi alla presidenza della Russia: “Per tutto il 2017, e di nuovo nel 2019 e nel 2020, gli agenti dell'FSB di un'unità clandestina specializzata nel lavoro con sostanze velenose hanno pedinato Navalny durante i suoi viaggi attraverso la Russia. È anche possibile che ci siano stati tentativi precedenti di avvelenarlo, incluso uno nella città russa occidentale di Kaliningrad solo un mese prima dell'avvelenamento quasi fatale da Novichok in Siberia”.

These operatives, two of whom traveled under cover identities, are Alexey Alexandrov (40), Ivan Osipov (44) - both medical doctors - and Vladimir Panyaev (40). pic.twitter.com/z1ANoK6JK3

— Bellingcat (@bellingcat) December 14, 2020

L’inchiesta giornalistica ha individuato tre agenti dell'FSB, appartenenti a questa unità clandestina, che hanno viaggiato insieme a Navalny, seguendolo fino alla città di Tomsk, dove si è sentito male: “Questi agenti, due dei quali hanno viaggiato sotto copertura, sono Alexey Alexandrov, Ivan Osipov – entrambi medici – e Vladimir Panyaev”. I giornalisti scrivono anche che questi tre agenti “erano supportati e supervisionati da almeno altri cinque agenti dell'FSB, alcuni dei quali si erano anche recati a Omsk, dove Navalny era stato ricoverato in ospedale” e che “i membri dell'unità hanno comunicato tra loro per tutto il viaggio, con improvvisi picchi di comunicazione subito prima dell'avvelenamento e durante le ore notturne quando Navalny ha lasciato il suo hotel e si è diretto all'aeroporto di Tomsk”.

Our investigation also unearthed telecoms and travel data that strongly suggests the August poisoning attempt on Navalny’s life was mandated at the highest echelons of the Kremlin.

— Bellingcat (@bellingcat) December 14, 2020

L’inchiesta “ha anche portato alla luce dati sulle telecomunicazioni e sui viaggi che suggeriscono fortemente che l'attentato di agosto alla vita di Navalny è stato imposto dai più alti vertici del Cremlino”.

Vladimir Putin’s annual news conference https://t.co/K50Qx6eST2 pic.twitter.com/AeWGfGOhaI

— President of Russia (@KremlinRussia_E) December 17, 2020

Diversi giorni dopo la pubblicazione di questo lavoro giornalistico, durante una conferenza stampa, Vladimir Putin ha parlato di “speculazioni” e ribadito che la Russia non è dietro l’avvelenamento del suo oppositore politico, accusandolo di essere supportato dai servizi segreti degli Stati Uniti d’America: «A chi importa di lui? Se avessero voluto davvero farlo fuori, molto probabilmente, sarebbero andati fino in fondo. Quando sua moglie me lo ha chiesto, ho immediatamente autorizzato il suo trasferimento in Germania».

In August, @navalny was poisoned by an FSB team with Novichok. Last week, @navalny spoke to one of the FSB officers involved in the operation... for 48 minutes.

Full transcript (in Russian + English), analysis, and everything else you need to know: https://t.co/LgTbMf7QCU— Bellingcat (@bellingcat) December 21, 2020

Il 21 dicembre il team di giornalisti ha pubblicato un nuovo contenuto che aggiunge ulteriore materiale all'inchiesta. Si tratta della registrazione di una conversazione telefonica della durata di 49 minuti avvenuta prima della pubblicazione dell'inchiesta in cui un membro della presunta squadra clandestina dell'FSB fornisce un resoconto su come gli agenti dell'intelligence abbiano organizzato il tentato omicidio a Tomsk e la successiva operazione di pulizia delle prove. Una "confessione involontaria", perché, spiega Bellingcat, fatta durante una chiamata in cui l'ufficiale in questione di nome Konstantin Kudryavtsev credeva di parlare con un alto funzionario del Consiglio di sicurezza nazionale russo, mentre invece stava parlando con lo stesso Navalny.

In order to get Kudryavtsev to pick up the phone, Navalny used a spoofing app that made his number appear to be that of an FSB landline that was frequently called throughout the operation by many members of the team. pic.twitter.com/yUAAwWgk38

— Bellingcat (@bellingcat) December 21, 2020

La pubblicazione di questo nuovo materiale, ottenuto tramite una telefonata fatta sotto mentite spoglie dall'oppositore politico di Putin a Kudryavtsev, ha sollevato dubbi tra i giornalisti investigativi sul metodo utilizzato. Dopo però un dibattito interno, è stato deciso di rendere pubblica la chiamata e concluso "che questa azione rientra chiaramente nell'interesse pubblico prevalente alla luce delle circostanze straordinarie".

Qual è stato il metodo dell'inchiesta

Hunting the Hunters: How We Identified Navalny’s FSB Stalkers https://t.co/0FXY6ln00F

— Bellingcat (@bellingcat) December 14, 2020

“Come abbiamo trovato tutte queste informazioni e come le abbiamo verificate?”. In un articolo pubblicato lo stesso giorno dell’inchiesta, i giornalisti di Bellingcat hanno ricostruito le metodologie investigative utilizzate per risalire agli agenti dell’FSB.

Nei mesi scorsi Bellingcat aveva indagato sul ruolo di una catena di istituti scientifici gestiti dal governo russo nel garantire ricerca e produzione di agenti nervini. Nel corso dell’inchiesta i giornalisti avevano analizzato i metadati delle chiamate dei numeri di telefono di due dirigenti dello Scientific Center Signal, “un ente che abbiamo scoperto essere direttamente coinvolto nello sviluppo di nuove varianti e metodi di applicazione di agenti nervini”. Nei mesi precedenti l'avvelenamento di Alexey Navalny, entrambi questi dirigenti – Arur Zhirov e Victor Taranchenko – avevano comunicato con Stanislav Makshakov, uno degli agenti che secondo l’inchiesta avrebbe partecipato all’operazione per avvelenare l’oppositore politico di Putin, e in maniera meno frequente con i suoi superiori dell'FSB Kirill Vasilyev e Vladimir Bogdanov. Poco prima di quanto successo a Navalny a Tomsk ad agosto, poi, era stato segnalato un intenso aumento di chiamate tra numeri collegati all’SC Signal e all’FSB. Da queste informazioni, i giornalisti sono poi partiti, riuscendo a identificare “una squadra di ufficiali dell'FSB ed esperti di armi chimiche che avevano seguito Alexey Navalny dal 2017”.

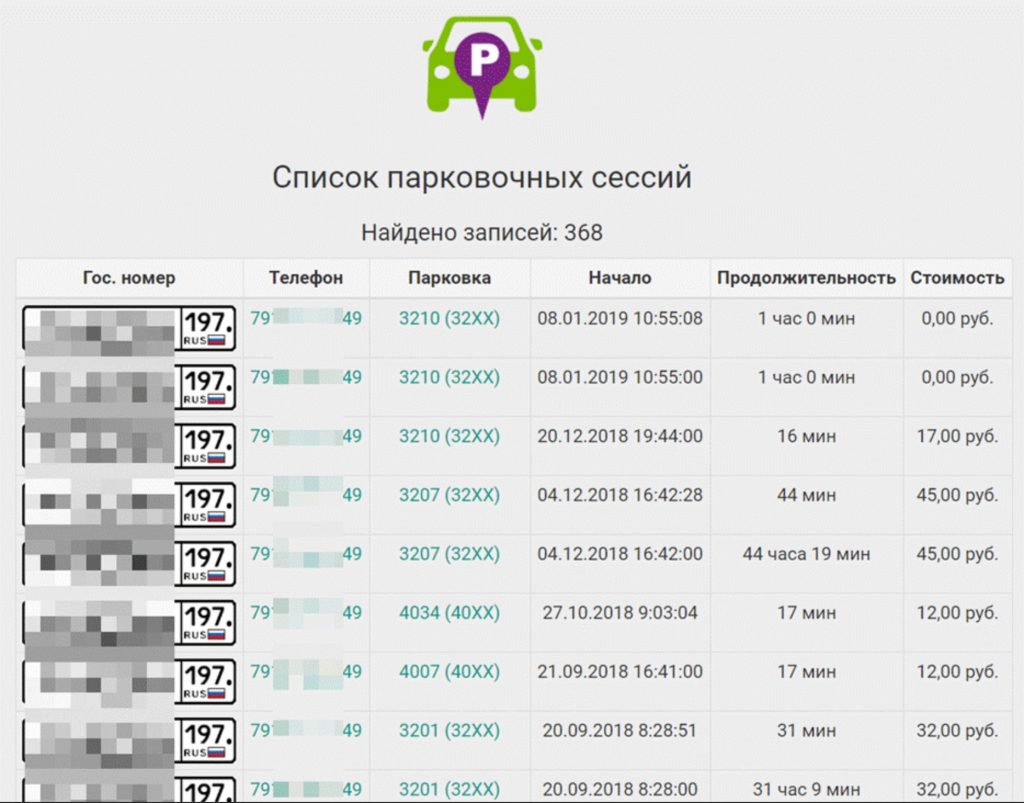

Un ruolo molto importante nell’inchiesta è stato giocato dal mercato nero dei dati in Russia: “Molte delle informazioni che abbiamo utilizzato per le nostre indagini non sarebbero mai state trovate nella maggior parte dei paesi occidentali, ma in Russia sono disponibili gratuitamente o con una tariffa piuttosto modesta. Inoltre, i provider di posta elettronica russi, come Mail.ru e Rambler, e i social network, come Vkontakte, sono molto meno sicuri e meno incentrati sulla privacy rispetto ai loro equivalenti occidentali, il che li porta a frequenti fughe di dati”. Ad esempio, spiega ancora Bellingcat, per raccogliere informazioni su Anatoliy Chepiga – uno dei due ufficiali dei servizi segreti russi che sarebbero coinvolti nell'avvelenamento di Sergey Skripal e di sua figlia – è necessario l’utilizzo di un bot nell’app di messaggistica Telegram e circa 10 euro: “Entro 2-3 minuti dall'inserimento del nome completo di Chepiga e dalla fornitura di una carta di credito tramite Google Pay o un servizio di pagamento come Yandex Money, un popolare bot di Telegram ci fornirà la data di nascita di Chepiga, il numero di passaporto, i registri del tribunale, il numero di targa, le precedenti di proprietà del veicolo, le violazioni del codice stradale”.

Russian data theft: Shady world where all is for sale https://t.co/DvnfNPYCTy

— BBC News (World) (@BBCWorld) May 27, 2019

Un’inchiesta della BBC dello scorso anno ha mostrato proprio come in questi mercati di dati russi fosse possibile acquistare da venditori anonimi, su forum online, il file del proprio passaporto per circa 2.000 rubli (22 euro) come anche i tabulati telefonici accurati del proprio telefono o quelli di un membro della famiglia per poco "meno di 10.000 rubli" (circa 110 euro). Per scovare i dati utilizzati in questa inchiesta, Bellingcat ha lavorato sia all’interno di questo sistema di "mercato nero", sia su materiale open source. Ogni dato inoltre è stato confermato e verificato con altre fonti.

L’inchiesta è così partita esaminando la lista dei passeggeri dei voli con la stessa rotta di quelli presi da Navalny il 20 agosto scorso: “La nostra ipotesi era che fosse improbabile che qualsiasi potenziale agente avrebbe viaggiato esattamente sullo stesso volo di Navalny, ma avrebbe preferito volare su un volo precedente con la stessa destinazione e tornare a Mosca subito dopo”. L'itinerario del politico russo era quello di prendere un Aeroflot 1460 da Mosca a Novosibirsk il 14 agosto, per poi tornare a Mosca da Tomsk il 20 agosto. Per questo motivo, i giornalisti hanno esaminato i voli del 14 agosto e incrociato le liste dei passeggeri con i voli da Tomsk a Mosca il 20 o 21 agosto. Questo studio ha portato a un nome: "Aleksey Frolov". Bellingcat scrive che si tratta di un cittadino russo quarantenne che aveva un volo da Mosca a Novosibirsk il 13 agosto (Aeroflot 1460, lo stesso di Navalny), e un altro, poi non preso, da Tomsk a Mosca il 21 agosto. La cosa interessante di questo secondo volo, spiegano i giornalisti, è che Frolov era stato elencato come co-viaggiatore con altri due uomini in quanto i loro biglietti erano stati acquistati in un’operazione di gruppo (cioè una sola persona ha acquistato tutti e tre i biglietti insieme). I nomi di questi due uomini erano “Vladimir Panyaev” e “Ivan Spiridonov”.

Bellingcat ha indagato su queste tre persone potenzialmente sospette: “Frolov e Spiridonov erano come fantasmi: nessun codice fiscale, nessuna proprietà di auto e nessuna residenza registrata, eppure hanno viaggiato per tutta la Russia per anni. Panyaev, al contrario, stava usando il suo vero nome. Durante la ricerca del numero di telefono di Panyaev sull'app GetContact, che in crowdsourcing contatta le voci della rubrica per un determinato numero, abbiamo scoperto che era inserito come "FSB Vladimir Alexandrovich Panyaev" nella rubrica telefonica di qualcuno”. Che una persona venga inserita nel proprio telefono come un agente dell’FSB non è certo una prova definitiva del fatto che sia effettivamente un agente di questo servizio di intelligence ma, afferma Bellingcat, “è un ottimo indizio per approfondire il trio che stava progettando di viaggiare insieme da Tomsk a Mosca: Panyaev, Frolov e Spiridonov”.

E proprio questa pista ha portato i giornalisti alla scoperta che Panyaev e "Frolov" avevano fatto viaggi insieme, a partire dal 2017, corrispondenti agli itinerari di Navalny: “Panyaev era stato anche un co-viaggiatore con un uomo di nome ‘Aleksey Alexandrov’ su un volo da Omsk a Mosca nel settembre 2017, ancora una volta in linea con i movimenti di Navalny attraverso la Russia”. Il nome “Aleksey Alexandrov” è poi sembrato familiare. Analizzando diversi dati si scopre così che “era registrato come residente a Michurinsky 25, un edificio residenziale comunemente usato per coloro che frequentano l'Accademia FSB”. I metadati dei suoi tabulati telefonici mostrano poi che il telefono di Alexandrov il 14 agosto si trovava vicino all’hotel dove Navalny soggiornava a Novosibirsk e il 20 agosto a Tomsk, vicino all'hotel di Navalny, poche ore dopo l'avvelenamento. Inoltre, i giornalisti, incrociando vari dati e circostanze, come il fatto che i registri di viaggio di "Frolov" e i tabulati telefonici di Alexandrov corrispondevano, sono arrivati a intuire che "Frolov" non era una persona reale, ma piuttosto l'identità di copertura di Alexandrov.

Da questo punto in poi, l'inchiesta è stata in grado di analizzare l'intera sequenza temporale di chi ha parlato con chi e dove ha viaggiato, riuscendo a ricostruire il team operativo dell'FSB in questa operazione: “Il 15 e il 16 agosto, pochi giorni prima dell'avvelenamento di Navalny, Alexandrov/Frolov comunicava frequentemente con un numero con sede a Mosca che terminava con -58. La ricerca di questo numero su un popolare bot di Telegram ha rivelato che appartiene a un uomo di nome Mikhail Shvets, nato nel 1977. Nel 2019 Shvets ha registrato il suo veicolo a un indirizzo: Trubetskaya 116 a Balashikha”. Osservandole su Google maps, si vede che queste coordinate non corrispondono a un palazzo residenziale ma all'indirizzo di lavoro di Shvets: il Centro per le operazioni speciali dell'FSB.

Il 25 agosto, poi, pochi giorni dopo l'avvelenamento di Navalny, Alexandrov/Frolov comunica con un numero con sede a Mosca. Ricercandolo su un popolare bot di Telegram che pesca a strascico le informazioni sui veicoli, il gruppo di giornalisti vede che qualcuno con questo numero di telefono ha pagato per un’auto centinaia di parcheggi a Mosca e scoprono che sia questa macchina sia il numero di telefono sono legati a un uomo di nome Stanislav Valentinovich Makshakov.

Emergono però anche altri elementi utili all’inchiesta: “Makshakov è titolare di brevetto per l'uso di una sostanza chimica per l'addestramento dei soldati durante l'esposizione al gas mostarda – questo brevetto è stato depositato dall'unità militare 61469 delle forze armate russe, un'unità scientifico/medica con sede nella regione di Saratov. Ulteriori indagini sui tabulati telefonici di Makshakov rivelano che ha supervisionato l'operazione, ed è uno scienziato che ha lavorato a Šichany, sempre nella regione di Saratov, dove è stato sviluppato Novichok e dove opera l'unità militare 61469.

Immagine in anteprima via Bellingcat che ci autorizzato al suo utilizzo